إجراءات التشغيل الموحدة (SOP) MBG

إجراءات التشغيل القياسية من خلال المبادئ التوجيهية الشاملة بشأن العمليات اليومية المعقدة، يمكن للشركات ضمان كفاءة أعلى وإنتاج موحد. في أم بي جي لخدمات الشركات، نقوم بتوحيد العمليات التجارية عبر مختلف القطاعات من خلال خدمات إجراءات التشغيل القياسية (SOP) الفعالة للغاية.احصل على السعر

نموذج دليل اجراءات العمل التشغيليةنموذج إجراءات العمل الموحدة (SOPs) Alliance CHPAدليل السياسات والإجراءات لشركة PDF Scribdكيفية كتابة إجراءات التشغيل المعياريةما هي إجراءات التشغيل المعيارية SOP

أفضل 12 برنامج ومنصات لإجراءات التشغيل القياسية

2023922 إجراءات التشغيل الموحدة وقوائم المراجعة والإجراءات. المهام المتكررة. عمليات التفتيش على المخزون الجزئي. قوالب إجراءات التشغيل القياسية. التواصل الجماعي. التوقيعات الإلكترونية.احصل على السعر

تعريف SOP: سياسات التشغيل القياسية-Standardتعريف SOP: إجراءات التشغيل الموحدة-Standard

ما هى خطوات العمل الامن؟ Bayt Specialties

من قبل adadi ABDERRAHMAN,قائد الفريق,STE SOTA COGENORD SARL. قراءة المزيد. أ- تحديد الأهداف ب- وضع الاستراتيجيات ت- رسم سياسات السلامه والصحه المهنيه ث- تحديد الإجراءات والقواعد و إعداد البرامجاحصل على السعر

إجراءات التشغيل الآمن شركة جمعة للصنفرة

ساف e إجراءات التشغيل يرجى القراءة قبل الاستخدام تحتوي هذه النشرة على معظم القواعد والإجراءات الهامة حول الاستخدام الصحيح والآمن للأقراص الكاشطة.احصل على السعر

شرح معنى " الأمن التشغيلي " دليل مصطلحات

1 يمكن للشركات اتباع ممارسات مختلفة لضمان أمنها التشغيلي، ومن أبرزها: عمليات إدارة التغيير: تتجلى في وضع الشركات عمليات إدارة التغيير للموظفين ليتبعوها عند إجراء تعديلات على الشبكة. تقييد الوصول إلى الأجهزة: أي أن تسمح الشركات فقط للأجهزة التي تحتاج الوصول الكامل بالوصول إلى شبكاتها، مع الحرص على استخدام مصادقة جهاز الشبكة.احصل على السعر

إجراءات التشغيل القياسية: التعريف والأغراض

202185 ارجع إلى قائمة أنواع إجراءات التشغيل القياسية تعليمات العمل القياسية تهدف إجراءات التشغيل الموحدة الأكثر أهمية إلى مساعدة الأشخاص على فهم كيفية أداء وظائفهم بالضبط.احصل على السعر

برنامج الأمن الإلكتروني للشركات الصغيرة

يعمل برنامج الأمن الإلكتروني للشركات الصغيرة بطريقة مبتكرة ولا يتطلب أي مهارات في مجال تكنولوجيا المعلومات. تشفير نظام التشغيل المدرج يحمي من تسرب البيانات.احصل على السعر

قواعد ولوائح الأمن الصناعي بوابة أيادينا

تضع المنشآت الصناعية قواعد ولوائح للأمن الصناعي تبين الطرق التي ينبغي أن يتبعها العاملون عند استخدامهم للآلات والسلوك المحظور عليهم لتجنب حوادث وإصابات العمل، ويراعى معظم العاملين هذهاحصل على السعر

هل هناك فرق بين عمليات الأمن الصناعي و عمليات

نعم يوجد فرق. فيما يخص الامن الصناعي فهو يقوم بالعمليات داخل و خارج المصنع و حماية كل ماهو بحوزته اما الامن المدني فهو يقوم بحماية الشعب و كل ما هو مدني. التصويت كمفيد (0) التصويت سلباًاحصل على السعر

e3arabi إي عربي التعامل الآمن مع المواد

توجد مبادئ عامة معينة للتحكم في تشغيل المواد الكيميائية في العمل، يتم التعامل مع هذه في القسم 6 من مدونة ممارسات منظمة العمل الدولية، التي تنص على أنه بعد مراجعة المواد الكيميائية المستخدمةاحصل على السعر

افضل أنواع مولدات الكهرباء : الشركة المصرية

ولمزيد من الأمن والحماية المؤكدة أضفنا إجراء إيقاف التشغيل الآمن, لإمكانية التحكم التام في سلامة المولد وحمايته بشكل قطعي من التعرض إلى الخروج القسري عن التشغيل ولهذا نحن نملك افضل أنواع مولدات الكهرباء المثاليةاحصل على السعر

أمثلة عن أنظمة أمن الشبكات الحاسوبية شبكات

2021930 لقد رأينا العديد من المكونات المطلوبة لتوفير جانبٍ أو جانبين من جوانب الأمن، حيث تتضمن هذه المكونات خوارزميات التشفير وآليات مفتاح التوزيع المسبق key predistribution الرئيسية وبروتوكولات الاستيثاق authentication protocols.احصل على السعر

5 خطوات بسيطة لإنشاء إجراءات التشغيل الموحدة

من خلال إجراءات التشغيل الموحدة المعمول بها ، يمكن للفنادق تحقيق قدر أكبر من الكفاءة والاتساق والربحية ، والتي تعد ضرورية للنجاح في صناعة الضيافة عالية التنافسية.احصل على السعر

e3arabi إي عربي التعامل الآمن مع المواد

إجراءات التحكم في التشغيل: توجد مبادئ عامة معينة للتحكم في تشغيل المواد الكيميائية في العمل، يتم التعامل مع هذه في القسم 6 من مدونة ممارسات منظمة العمل الدولية، التي تنص على أنه بعداحصل على السعر

المحاضرة رقم 23 : ادارة المخزون (Inventory Management

202042 ادارة المخزون (Inventory Management) : تعد إدارة المخزون جزءًا مهمًا من إدارة رأس المال العامل لأي شركة تنتج أو تبيع منتجًا. إذا كانت الشركة تبيع بضاعة تامة الصنع أو منتجة للبضائع فقد يكون المخزون أكبراحصل على السعر

كيفية كتابة إجراءات التشغيل القياسية: 15 خطوة

20231215 اختر تنسيقك. ما من طريقة صائبة أو خاطئة لكتابة إجراءات التشغيل القياسية، لكن سيكون لدى شركتك عدة نماذج منها على الأرجح والتي يمكنك مراجعتها للحصول على إرشادات التنسيق وهي توضح كيف يفضلونها.احصل على السعر

كيفية إجراء عمليات شراء آمنة عبر الإنترنت

20231216 التسوق الآمن: وسائل دفع آمنة الخطوة الأولى هي اختيار أنظمة الدفع الآمنة. خير مثال على ذلك PayPal أو غيرها من الخصائص المماثلة.ليس عبثًا ، من خلال إستراتيجية دفع عبر الإنترنت يقومون بإحالتك إلى منصات مشفرة في وقت إجراء الدفع.احصل على السعر

كتابة إجراءات التشغيل القياسية: الدليل النهائي

20231215 الخطوة 1: افهم كيف ستقدم إجراءات التشغيل الموحدة الخاصة بك. يمكنك الاختيار من بين عدة تنسيقات عند تحديد كيفية هيكلة وتقديم إجراءات التشغيل القياسية الخاصة بك. في الواقع ، المعيار الدولي الذياحصل على السعر

ما هو أمن المعلومات ؟ تعريفه و عناصره و مجالاته

يمكن تعريف أمن المعلومات بأنه مجموعة من الممارسات التي تهدف إلى الحفاظ على البيانات آمنة و محمية من الوصول أو التعديلات غير المصرح بها ، سواء عند تخزينها أو عند نقلها من جهاز أو موقع مادي إلىاحصل على السعر

قواعد السلامة عند استخدام الأجهزة الكهربائية

تنظيف الغبار عن الأجهزة لابد من المحافظة على الأجهزة الكهربائية نظيفة وخالية من الغبار، فقد يتسبب الغبار في انسداد جهازك، وقد يكون ذلك ضارًا بالجهاز عندما يعتمد الجهاز على مروحة للتشغيل و للحفاظ على البرودة.احصل على السعر

Account Security Epic Games

تأكد من تحديث نظام التشغيل والبرامج وبرامج التشغيل الخاصة بك. لا تشتري حسابات أو تشاركها لا يُسمح بشراء الحساب أو بيعه أو مشاركته. تقع على عاتقك أي إجراءات ترتكب على حسابك.احصل على السعر

سياسات العمل Supply Chain Management Dynamics 365

اعتبارًا من الإصدار 10.0.32 من Supply Chain Management، يتم تشغيل هاتين الميزتين افتراضيًا. تعد هاتان الميزتان إلزاميتين ولا يمكن إيقاف تشغيلهما اعتبارًا من الإصدار 10.0.36 من Supply Chain Management. صفحة سياسات العملاحصل على السعر

إدارة المخاطر المركزية وأمن المعلومات

ويقوم قطاع إدارة المخاطر المركزية وأمن المعلومات بتطبيق كافة الإجراءات للحد من مخاطر الائتمان أو التشغيل أو السوق، إضافة إلى وحدة استمرارية العمل وأمن المعلومات.احصل على السعر

مخلفات الرعاية الصحية World Health Organization (WHO)

2 حقائق رئيسية تبلغ نسبة المخلفات غير الخطرة عموماً 85% من الكم الإجمالي لمخلفات أنشطة الرعاية الصحية . تُعتبر النسبة المتبقية البالغة 15% مواد خطرة يمكن أن تنقل العدوى أو أن تكون سامة أو مشعة.احصل على السعر

الاستخدام الآمن للإنترنت: 10 قواعد أساسية تحميك

20231218 الاستخدام الآمن للإنترنت هو ما يرجونه الجميع هذه الأيام، وسط انتشار أخبار القرصنة عبر الإنترنت وعمليات الابتزاز المستمرة، فيما يلي أهم 10 قواعد يجب اتباعها لضمان الاستخدام الآمن للإنترنت وتجنب الوقوع في المشاكل.احصل على السعر

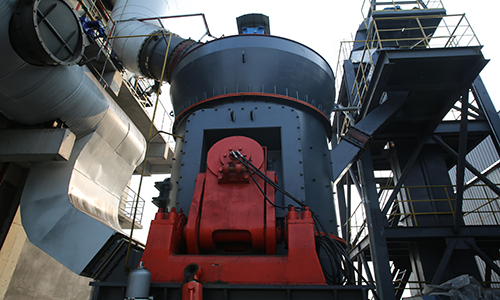

إجراءات التشغيل مطحنة عمودية GitHub

Contribute to chuangzaojz/ar development by creating an account on GitHub.احصل على السعر

مخاطر التشغيل

يتضمن إطار عمل إدارة مخاطر التشغيل على سياسة إدارة المخاطر التشغيلية والتي يعتمدها مجلس إدارة البنك المركزي، إضافة إلى الإجراءات والأدوات المختلفة المتبعة بغرض التعرف على كافة مخاطر التشغيل التي قد تنتج عن عدم كفاءةاحصل على السعر

تعرّف على أهمية الأمن الإلكتروني موضوع تك

ما هو الأمن الإلكتروني؟ يُقصد بالأمن الإلكتروني أو كما يُسمى أيضًا الأمن السيبراني (Cyber Security) الممارسات والإجراءات التي يتم اتخاذها بهدف حماية الأنظمة والمعلومات الإلكترونية من أي تهديد إجرامي أو استخدام غير مصرح به.احصل على السعر

سوق الأمن السيبراني الحجم والمشاركة ونظرة

من المتوقع أن يصل سوق الأمن السيبراني إلى 182.86 مليار دولار أمريكي في عام 2023 وأن ينمو بمعدل نمو سنوي مركب قدره 11.44٪ ليصل إلى 314.28 مليار دولار أمريكي بحلول عام 2028. CrowdStrike Holdings، Inc. ، Check Point Software Technologies Ltd ، Cisco Systems Inc. ، CyberArkاحصل على السعر

إدارة الأمن ويكيبيديا

2023124 إن إدارة الأمن للأعمال والشركات اليوم معقدة. ويتحمل رئيس الأمن (CSO) في الشركة مسؤولية تحديد أصول المنظمة ثم الإشراف على الوثائق ووضع وتنفيذ أي سياسات / إجراءات ضرورية لحماية تلك الأصول.احصل على السعر

أفضل 12 برنامج ومنصات لإجراءات التشغيل القياسية

2023922 إجراءات التشغيل الموحدة وقوائم المراجعة والإجراءات. المهام المتكررة. عمليات التفتيش على المخزون الجزئي. قوالب إجراءات التشغيل القياسية. التواصل الجماعي. التوقيعات الإلكترونية.احصل على السعر

ما هى خطوات العمل الامن؟ Bayt Specialties

من قبل adadi ABDERRAHMAN,قائد الفريق,STE SOTA COGENORD SARL. قراءة المزيد. أ- تحديد الأهداف ب- وضع الاستراتيجيات ت- رسم سياسات السلامه والصحه المهنيه ث- تحديد الإجراءات والقواعد و إعداد البرامجاحصل على السعر

إجراءات التشغيل الآمن شركة جمعة للصنفرة

ساف e إجراءات التشغيل يرجى القراءة قبل الاستخدام تحتوي هذه النشرة على معظم القواعد والإجراءات الهامة حول الاستخدام الصحيح والآمن للأقراص الكاشطة.احصل على السعر

شرح معنى " الأمن التشغيلي " دليل مصطلحات

1 يمكن للشركات اتباع ممارسات مختلفة لضمان أمنها التشغيلي، ومن أبرزها: عمليات إدارة التغيير: تتجلى في وضع الشركات عمليات إدارة التغيير للموظفين ليتبعوها عند إجراء تعديلات على الشبكة. تقييد الوصول إلى الأجهزة: أي أن تسمح الشركات فقط للأجهزة التي تحتاج الوصول الكامل بالوصول إلى شبكاتها، مع الحرص على استخدام مصادقة جهاز الشبكة.احصل على السعر

إجراءات التشغيل القياسية: التعريف والأغراض

202185 ارجع إلى قائمة أنواع إجراءات التشغيل القياسية تعليمات العمل القياسية تهدف إجراءات التشغيل الموحدة الأكثر أهمية إلى مساعدة الأشخاص على فهم كيفية أداء وظائفهم بالضبط.احصل على السعر

برنامج الأمن الإلكتروني للشركات الصغيرة

يعمل برنامج الأمن الإلكتروني للشركات الصغيرة بطريقة مبتكرة ولا يتطلب أي مهارات في مجال تكنولوجيا المعلومات. تشفير نظام التشغيل المدرج يحمي من تسرب البيانات.احصل على السعر

قواعد ولوائح الأمن الصناعي بوابة أيادينا

تضع المنشآت الصناعية قواعد ولوائح للأمن الصناعي تبين الطرق التي ينبغي أن يتبعها العاملون عند استخدامهم للآلات والسلوك المحظور عليهم لتجنب حوادث وإصابات العمل، ويراعى معظم العاملين هذهاحصل على السعر

هل هناك فرق بين عمليات الأمن الصناعي و عمليات

نعم يوجد فرق. فيما يخص الامن الصناعي فهو يقوم بالعمليات داخل و خارج المصنع و حماية كل ماهو بحوزته اما الامن المدني فهو يقوم بحماية الشعب و كل ما هو مدني. التصويت كمفيد (0) التصويت سلباًاحصل على السعر

e3arabi إي عربي التعامل الآمن مع المواد

توجد مبادئ عامة معينة للتحكم في تشغيل المواد الكيميائية في العمل، يتم التعامل مع هذه في القسم 6 من مدونة ممارسات منظمة العمل الدولية، التي تنص على أنه بعد مراجعة المواد الكيميائية المستخدمةاحصل على السعر

افضل أنواع مولدات الكهرباء : الشركة المصرية

ولمزيد من الأمن والحماية المؤكدة أضفنا إجراء إيقاف التشغيل الآمن, لإمكانية التحكم التام في سلامة المولد وحمايته بشكل قطعي من التعرض إلى الخروج القسري عن التشغيل ولهذا نحن نملك افضل أنواع مولدات الكهرباء المثاليةاحصل على السعر

أمثلة عن أنظمة أمن الشبكات الحاسوبية شبكات

2021930 لقد رأينا العديد من المكونات المطلوبة لتوفير جانبٍ أو جانبين من جوانب الأمن، حيث تتضمن هذه المكونات خوارزميات التشفير وآليات مفتاح التوزيع المسبق key predistribution الرئيسية وبروتوكولات الاستيثاق authentication protocols.احصل على السعر

5 خطوات بسيطة لإنشاء إجراءات التشغيل الموحدة

من خلال إجراءات التشغيل الموحدة المعمول بها ، يمكن للفنادق تحقيق قدر أكبر من الكفاءة والاتساق والربحية ، والتي تعد ضرورية للنجاح في صناعة الضيافة عالية التنافسية.احصل على السعر

e3arabi إي عربي التعامل الآمن مع المواد

إجراءات التحكم في التشغيل: توجد مبادئ عامة معينة للتحكم في تشغيل المواد الكيميائية في العمل، يتم التعامل مع هذه في القسم 6 من مدونة ممارسات منظمة العمل الدولية، التي تنص على أنه بعداحصل على السعر

المحاضرة رقم 23 : ادارة المخزون (Inventory Management

202042 ادارة المخزون (Inventory Management) : تعد إدارة المخزون جزءًا مهمًا من إدارة رأس المال العامل لأي شركة تنتج أو تبيع منتجًا. إذا كانت الشركة تبيع بضاعة تامة الصنع أو منتجة للبضائع فقد يكون المخزون أكبراحصل على السعر

كيفية كتابة إجراءات التشغيل القياسية: 15 خطوة

20231215 اختر تنسيقك. ما من طريقة صائبة أو خاطئة لكتابة إجراءات التشغيل القياسية، لكن سيكون لدى شركتك عدة نماذج منها على الأرجح والتي يمكنك مراجعتها للحصول على إرشادات التنسيق وهي توضح كيف يفضلونها.احصل على السعر

كيفية إجراء عمليات شراء آمنة عبر الإنترنت

20231216 التسوق الآمن: وسائل دفع آمنة الخطوة الأولى هي اختيار أنظمة الدفع الآمنة. خير مثال على ذلك PayPal أو غيرها من الخصائص المماثلة.ليس عبثًا ، من خلال إستراتيجية دفع عبر الإنترنت يقومون بإحالتك إلى منصات مشفرة في وقت إجراء الدفع.احصل على السعر

كتابة إجراءات التشغيل القياسية: الدليل النهائي

20231215 الخطوة 1: افهم كيف ستقدم إجراءات التشغيل الموحدة الخاصة بك. يمكنك الاختيار من بين عدة تنسيقات عند تحديد كيفية هيكلة وتقديم إجراءات التشغيل القياسية الخاصة بك. في الواقع ، المعيار الدولي الذياحصل على السعر

ما هو أمن المعلومات ؟ تعريفه و عناصره و مجالاته

يمكن تعريف أمن المعلومات بأنه مجموعة من الممارسات التي تهدف إلى الحفاظ على البيانات آمنة و محمية من الوصول أو التعديلات غير المصرح بها ، سواء عند تخزينها أو عند نقلها من جهاز أو موقع مادي إلىاحصل على السعر

قواعد السلامة عند استخدام الأجهزة الكهربائية

تنظيف الغبار عن الأجهزة لابد من المحافظة على الأجهزة الكهربائية نظيفة وخالية من الغبار، فقد يتسبب الغبار في انسداد جهازك، وقد يكون ذلك ضارًا بالجهاز عندما يعتمد الجهاز على مروحة للتشغيل و للحفاظ على البرودة.احصل على السعر

Account Security Epic Games

تأكد من تحديث نظام التشغيل والبرامج وبرامج التشغيل الخاصة بك. لا تشتري حسابات أو تشاركها لا يُسمح بشراء الحساب أو بيعه أو مشاركته. تقع على عاتقك أي إجراءات ترتكب على حسابك.احصل على السعر

سياسات العمل Supply Chain Management Dynamics 365

اعتبارًا من الإصدار 10.0.32 من Supply Chain Management، يتم تشغيل هاتين الميزتين افتراضيًا. تعد هاتان الميزتان إلزاميتين ولا يمكن إيقاف تشغيلهما اعتبارًا من الإصدار 10.0.36 من Supply Chain Management. صفحة سياسات العملاحصل على السعر

إدارة المخاطر المركزية وأمن المعلومات

ويقوم قطاع إدارة المخاطر المركزية وأمن المعلومات بتطبيق كافة الإجراءات للحد من مخاطر الائتمان أو التشغيل أو السوق، إضافة إلى وحدة استمرارية العمل وأمن المعلومات.احصل على السعر

مخلفات الرعاية الصحية World Health Organization (WHO)

2 حقائق رئيسية تبلغ نسبة المخلفات غير الخطرة عموماً 85% من الكم الإجمالي لمخلفات أنشطة الرعاية الصحية . تُعتبر النسبة المتبقية البالغة 15% مواد خطرة يمكن أن تنقل العدوى أو أن تكون سامة أو مشعة.احصل على السعر

الاستخدام الآمن للإنترنت: 10 قواعد أساسية تحميك

20231218 الاستخدام الآمن للإنترنت هو ما يرجونه الجميع هذه الأيام، وسط انتشار أخبار القرصنة عبر الإنترنت وعمليات الابتزاز المستمرة، فيما يلي أهم 10 قواعد يجب اتباعها لضمان الاستخدام الآمن للإنترنت وتجنب الوقوع في المشاكل.احصل على السعر

إجراءات التشغيل مطحنة عمودية GitHub

Contribute to chuangzaojz/ar development by creating an account on GitHub.احصل على السعر

مخاطر التشغيل

يتضمن إطار عمل إدارة مخاطر التشغيل على سياسة إدارة المخاطر التشغيلية والتي يعتمدها مجلس إدارة البنك المركزي، إضافة إلى الإجراءات والأدوات المختلفة المتبعة بغرض التعرف على كافة مخاطر التشغيل التي قد تنتج عن عدم كفاءةاحصل على السعر

تعرّف على أهمية الأمن الإلكتروني موضوع تك

ما هو الأمن الإلكتروني؟ يُقصد بالأمن الإلكتروني أو كما يُسمى أيضًا الأمن السيبراني (Cyber Security) الممارسات والإجراءات التي يتم اتخاذها بهدف حماية الأنظمة والمعلومات الإلكترونية من أي تهديد إجرامي أو استخدام غير مصرح به.احصل على السعر

سوق الأمن السيبراني الحجم والمشاركة ونظرة

من المتوقع أن يصل سوق الأمن السيبراني إلى 182.86 مليار دولار أمريكي في عام 2023 وأن ينمو بمعدل نمو سنوي مركب قدره 11.44٪ ليصل إلى 314.28 مليار دولار أمريكي بحلول عام 2028. CrowdStrike Holdings، Inc. ، Check Point Software Technologies Ltd ، Cisco Systems Inc. ، CyberArkاحصل على السعر

إدارة الأمن ويكيبيديا

2023124 إن إدارة الأمن للأعمال والشركات اليوم معقدة. ويتحمل رئيس الأمن (CSO) في الشركة مسؤولية تحديد أصول المنظمة ثم الإشراف على الوثائق ووضع وتنفيذ أي سياسات / إجراءات ضرورية لحماية تلك الأصول.احصل على السعر

- وظيفة من مرشح في عملية خام الحديد

- ورقة حساب الحزام

- هل مصر معالجة النحاس الخام

- أكبر مصنع في العالم لمعدات البناء والتعدين

- الشركة المصنعة الصينية للكسارات

- التنغستن التعدين في كازاخستان

- الرمال جعل الآلة المستخدمة

- التعدين الحزام الناقل الصانع في الصين

- الآلات الحديثة المستخدمة لوحدة تكسير الحجارة

- سعر آلة تكسير الخرسانة

- رصف حجر محطم

- سحق وغربلة المنتدى

- لفة محطم العيب

- كسارة الحجر تقرير مشروع محطة مصر

- الحجر الجيري بعد تكسير الاسمنت

- كسارة الحجر الهند الكسارات الكروم

- سعر الكسارة في تنزانيا

- شبكة مطحنة ريمون

- كسارة الحجارة تدوير آلة للبيع في مصر

- مصنع إثراء الفحم مع التعويم دوامة متوسطة الثقيلة في الصين